此文章为求助文章,所以很多操作的原因不解释,只给出操作步骤。 求助!!! 求助!!! 谁可以看一下canvas的照片解密逻辑,我没有看懂这个机密逻辑

网站URL(base64) aHR0cHM6Ly93d3cuZG9jODguY29tL3AtOTk3NTcxMDc0MTM2Ni5odG1s

请求参数逆向

获取数据

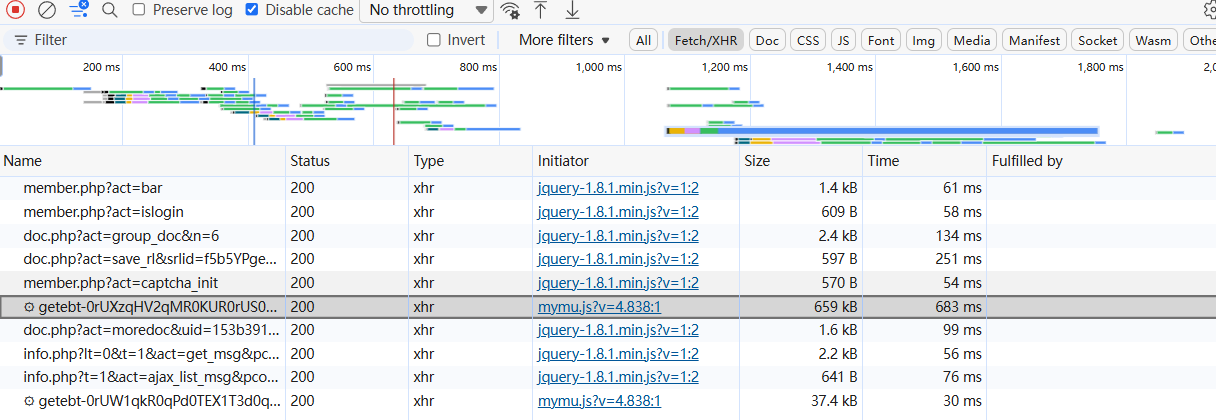

如何判别那些数据包是我们想要的

看类型我们首先考虑

xhr类型的数据按照大小排序,文件越大越可能是我们要的数据。

通过观察我们发现,我现在选中的数据包就是我们想要的带有响应数据的数据包。

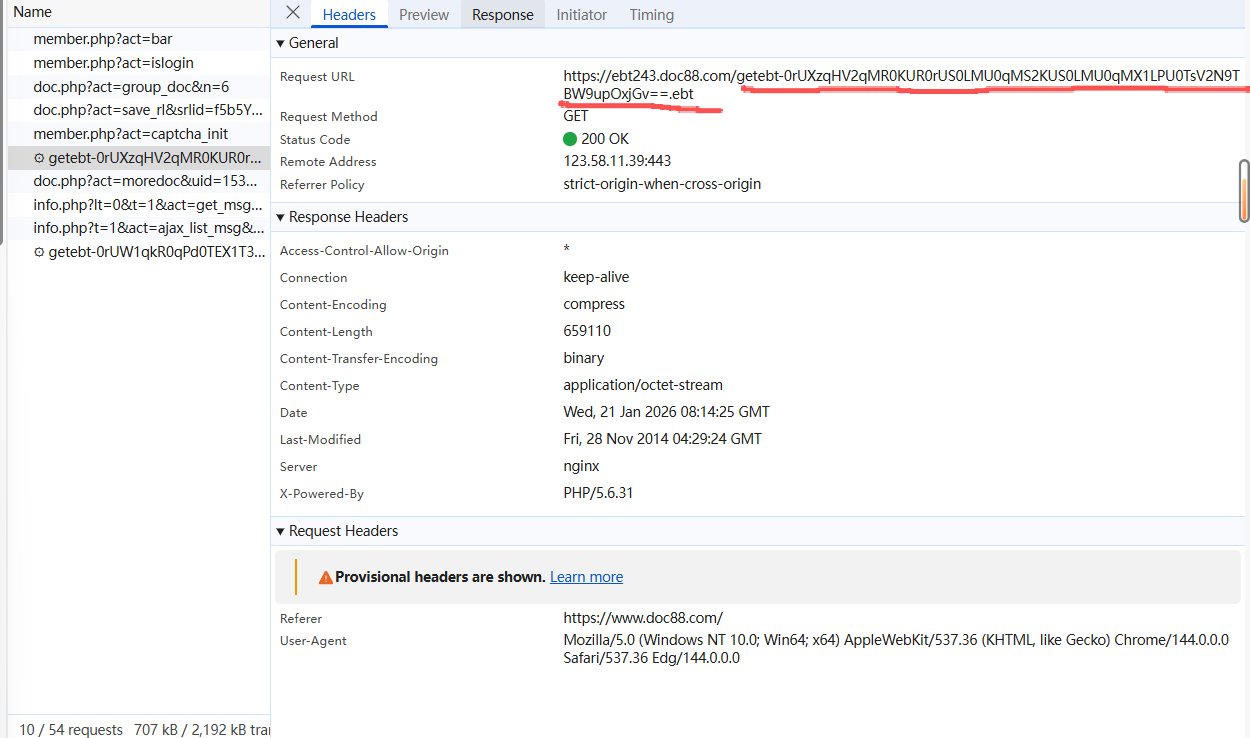

定位加密参数

很明显URL种,我用红笔标记的内容是加密数据。其次大家发现我后面还化了一个数据,这个不是加密数据但是这个可以帮你确定你的数据找的是否准确

逆向加密参数

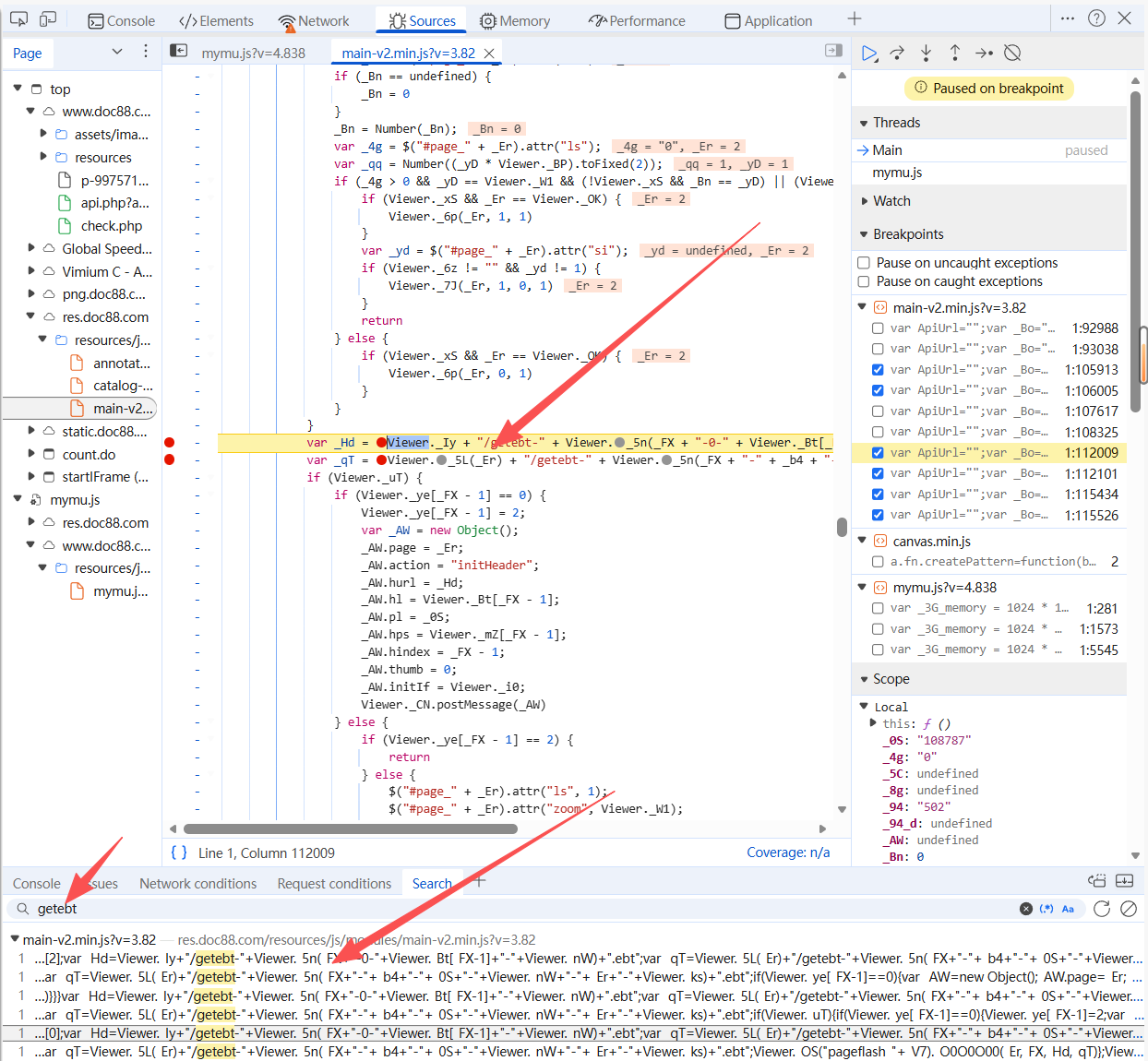

方法1:搜索固定内容

仔细观察这些数据包有一些共同的特点那就是都包含

getebt字符串,直接全局搜索,快速定位。

方法2:跟栈

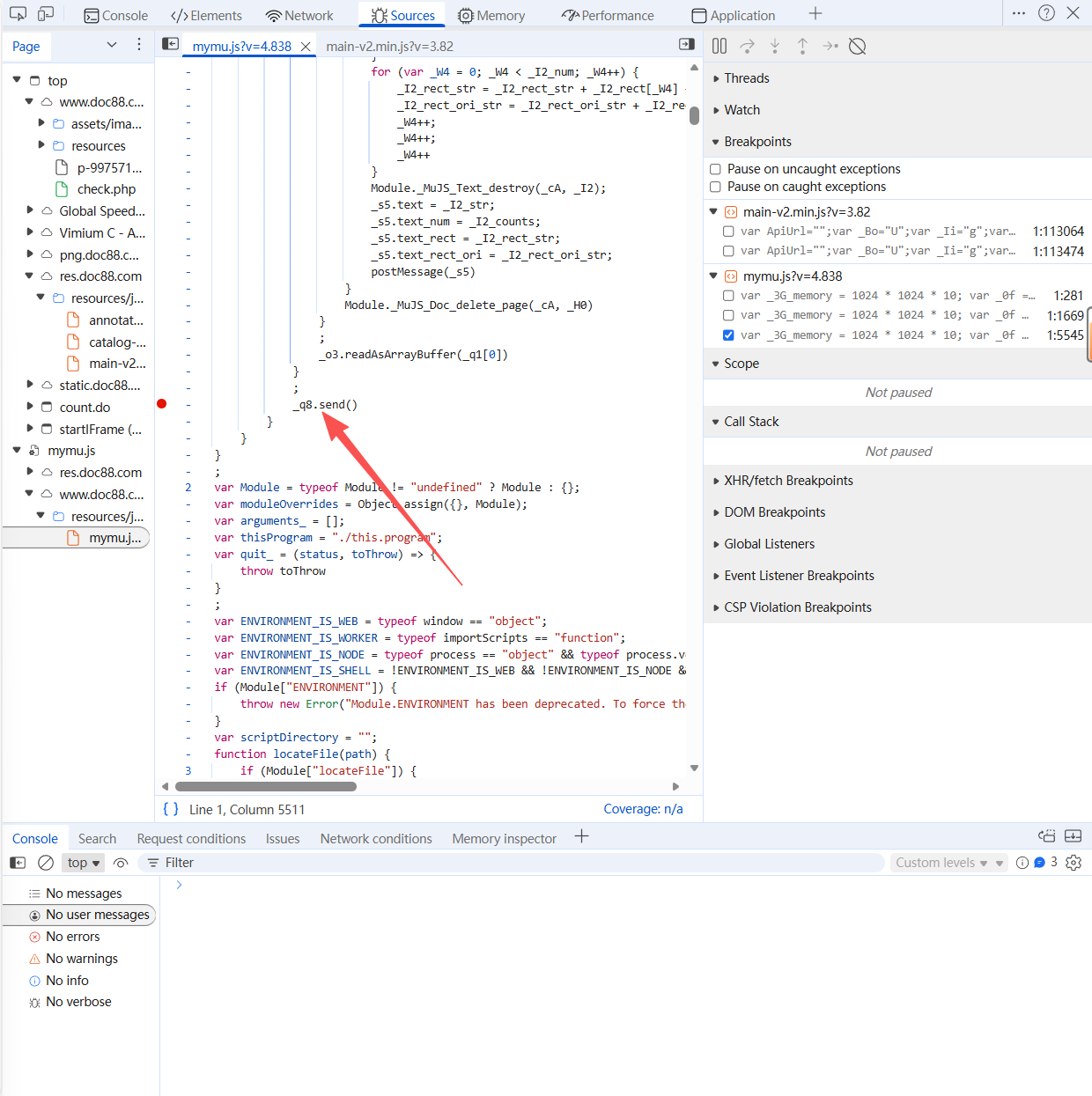

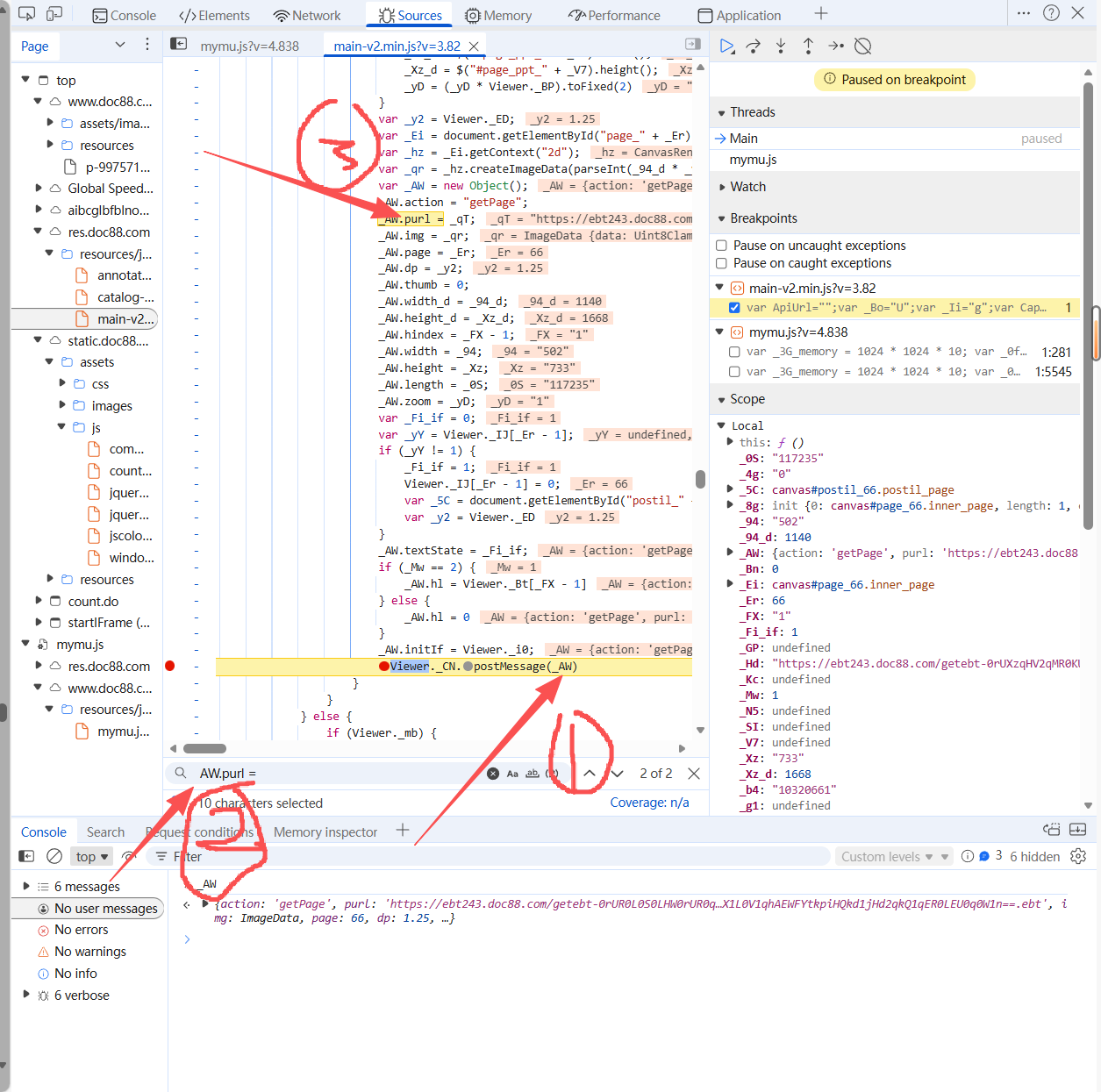

在此处设置断点,并进行向下滑动来使得JS继续运行。

在此处设置断点,并进行向下滑动来使得JS继续运行。

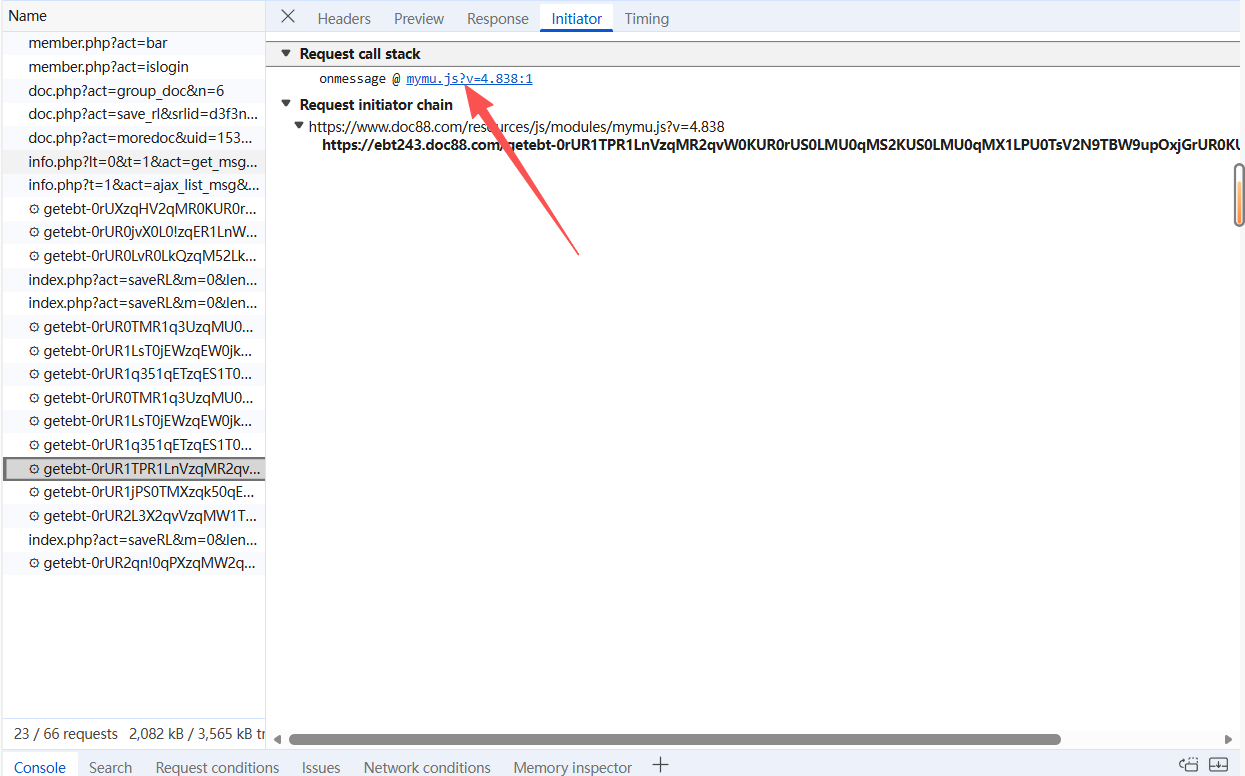

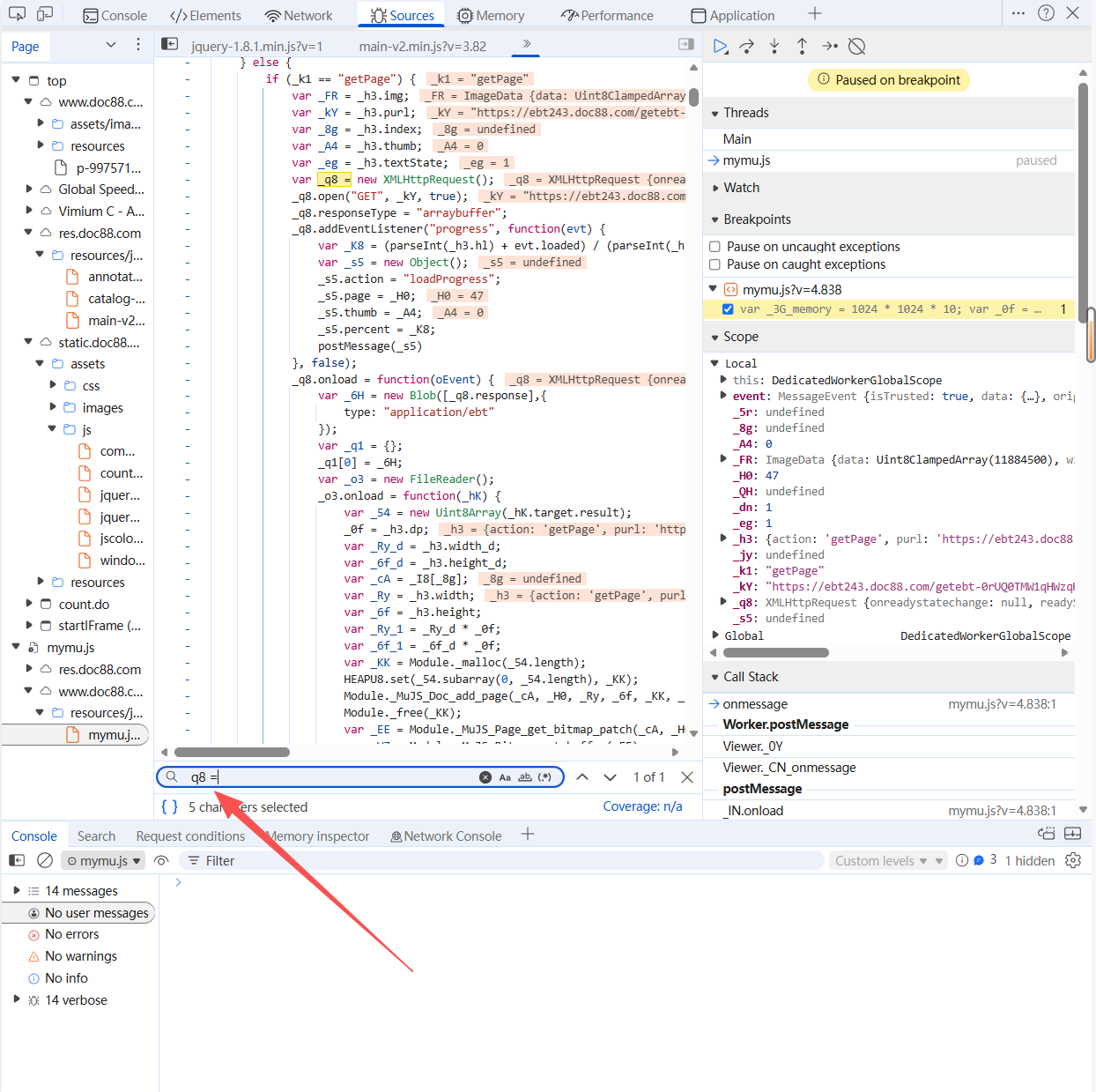

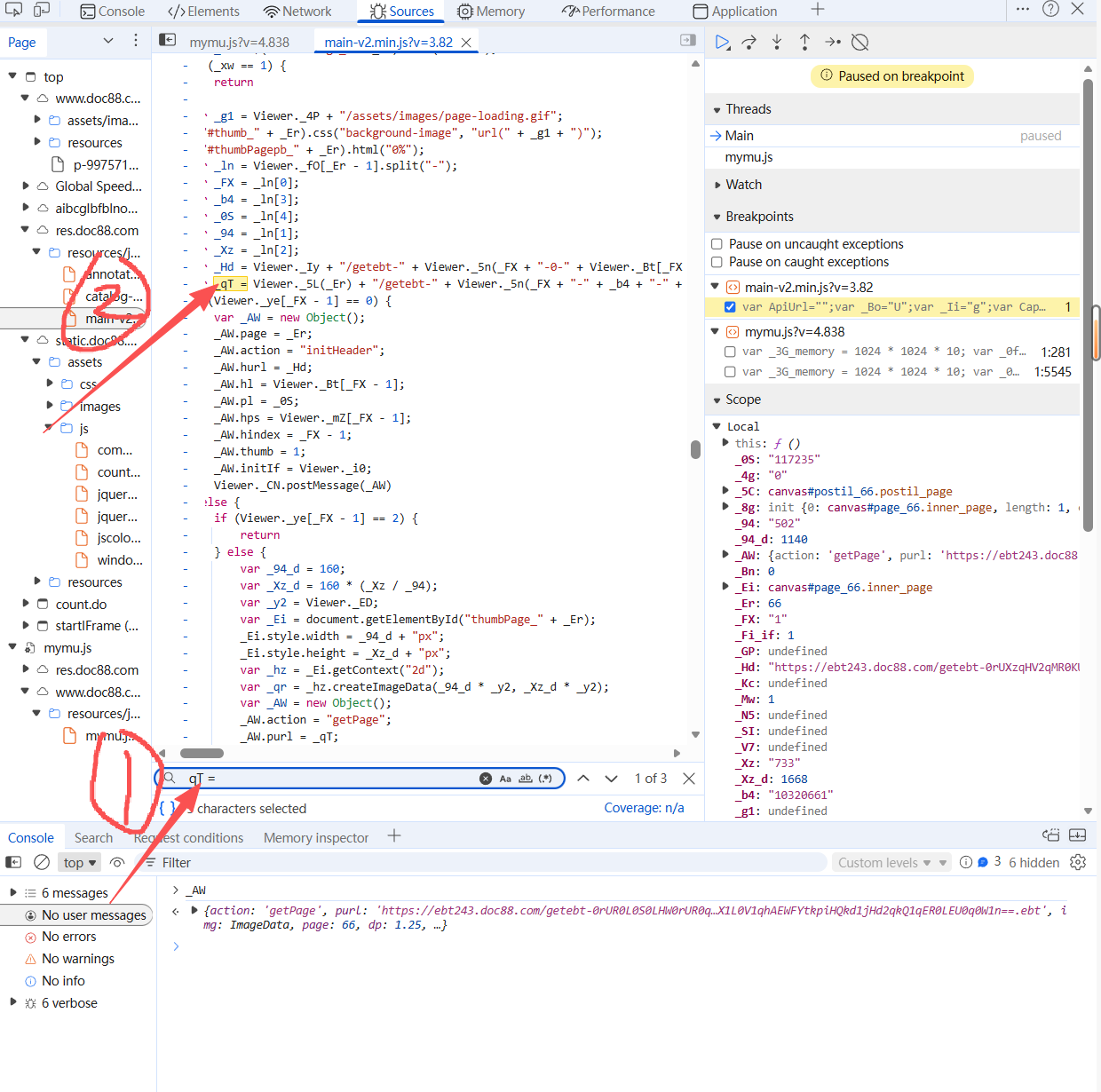

直接搜索_q8 =来定位位置,定位后你会发现,你发现了很多参数。然后发现_h3.purl是我们想要的数据,然后进一步发现_h3.purl来自参数event所以很自然的想到我们想要的参数一定是在前面的函数生成的,所以我们进一步跟栈,但是!!!我们惊讶的发现有些栈竟然无法跳转。 我们设置

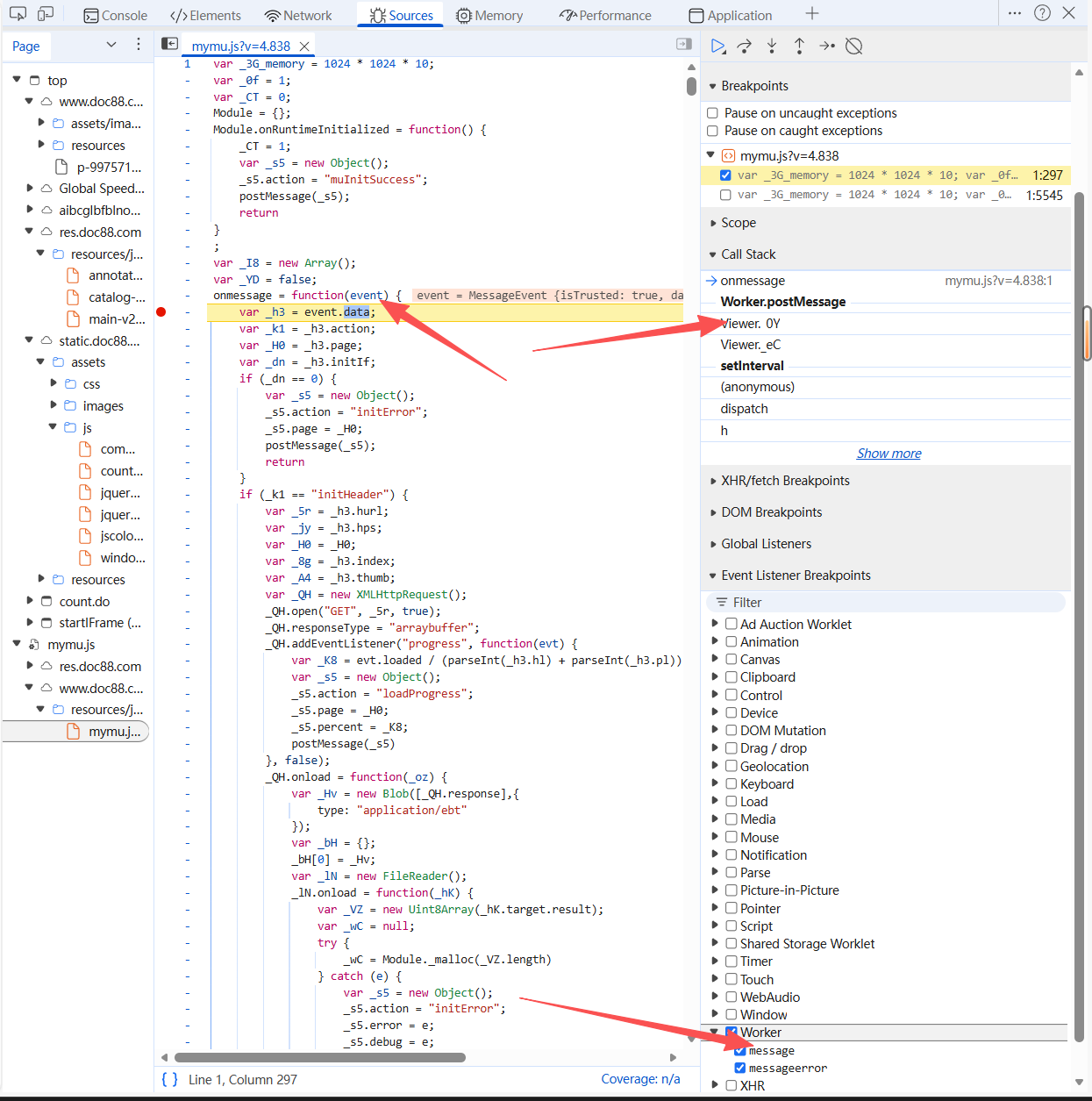

我们设置worker事件监听进行进入,你可能问,你怎么知道解密参数就在这?答:我也不知道,但是我知道我肯定要去看看,看看这个地方有没有,没有的话我就继续向上跟栈。

跟栈主要是逻辑要清晰,你确定某个参数一定是在这一系列回调栈中生成的,那么你只需要向上跟栈,看看到底那个函数生成的。==逻辑:你确定一定是栈中的函数生成的,但是你不确定到底是那个函数,那没办法一个一个的尝试。==

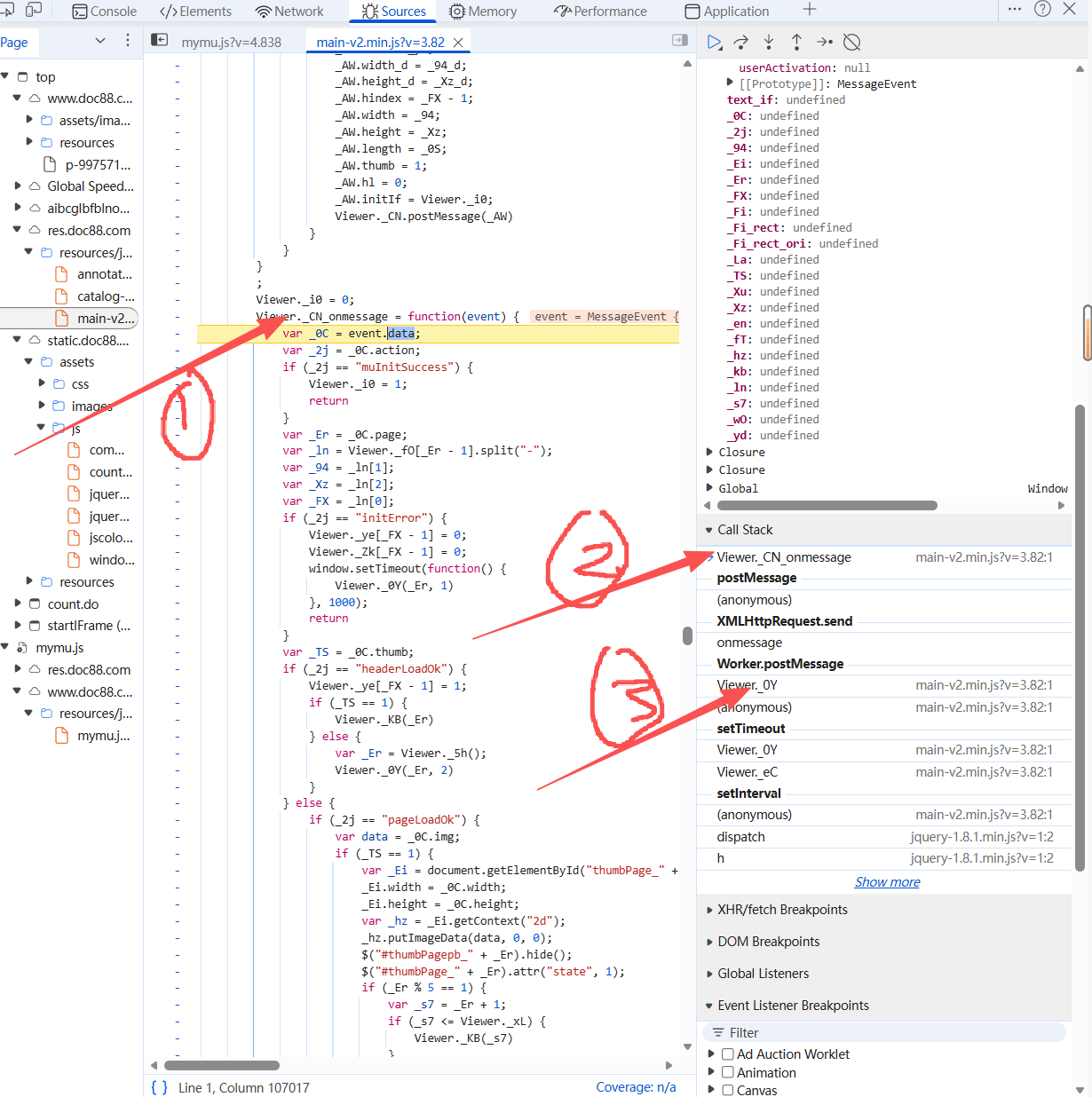

最终我们要去③中去设置断点

最终我们要去③中去设置断点

终于我们找到了_qT,这就是url生成的地方。